2020 年 10 月 31 日,是蔚來正式推出 FOTA 升級兩周年的日子。

2016 年 12 月,蔚來 FOTA 項目立項。在調研過其他車廠和供應商的方案之后,蔚來最終選擇自主研發 FOTA 系統。

2017 年底,蔚來 FOTA 系統整體跑通。

2018 年 10 月底,蔚來進行了第一次大規模的軟件版本推送。

兩年來,蔚來保持著每月一次功能升級的更新節奏,一共向存量用戶推送了39 個大版本更新包,覆蓋 4 款車型(兩代 ES8、ES6 以及 EC6),新增了 131 項功能,推送車次超 35 萬次,完成了 280 項功能優化,總共 411 項進化。

最近,蔚來開始向車主推送最新的 NIO OS 2.7.0 版本,其中一個重大更新就是領航輔助。對于智能汽車來說,OTA(空中升級)是一項必備能力。

OTA 分為:

SOTA(Software Over The Air)

FOTA(Firmware Over The Air)

顧名思義,SOTA 是軟件空中升級,FOTA 是固件空中升級。

從車輛使用體驗角度來看,SOTA 能實現車內信息娛樂等體驗的優化,而 FOTA 在擁有 SOTA 的能力之外,還能實現車輛的動力操控、駕駛品質、輔助駕駛等系統級別體驗的整體提升。

從 SOTA 到 FOTA,它深度改變了用戶的用車體驗,使用戶購車后的體驗能夠「常用常新」,這是質的飛躍。

站在 FOTA 兩周年的節點上,蔚來聯合汽車之心在上海中心 NIO House 舉辦了「深讀蔚來 FOTA 分享會」。

在這場分享會上,嘉賓有:安波福主動安全與用戶體驗事業部先進工程亞太區總工程師朱魁、蔚來軟件開發部資深專家孔念智、騰訊安全科恩實驗室高級安全工程師張文凱,以及辰韜資本執行總經理賀雄松。

他們針對蔚來 FOTA 的技術細節、智能汽車的整車架構革新以及智能汽車的信息安全設計方面進行了深入探討。

1、蔚來的 FOTA 做得怎么樣?

過去很長一段時間,傳統車廠的車型絕大部分功能都是在設計階段就提前鎖定的,用戶想要擁有新的功能,只能購買新款車型或者對部分硬件進行更換。

也有很少的傳統車企在做 OTA 升級,但是大部分都是用來做 BUG 修復,所以并不是真正意義上的 FOTA 升級。

蔚來軟件開發部資深專家孔念智表示,FOTA 固件遠程升級是實現汽車智能化的重要工具。

FOTA 的核心價值在于能夠將全新開發的功能推送給車主,以及不斷優化現有功能并改善潛在問題,讓車主享受到智能汽車技術發展的紅利,而不是重新去購買一臺車。

事實上,蔚來是全球首個通過完全自主研發實現大規模整車 FOTA 的汽車品牌。

2016 年 12 月,蔚來 FOTA 立項,在這之前也調研了很多車廠和供應商的相關方案,但是最終還是選擇自主研發。

2017 年底,蔚來 FOTA 系統整體跑通。

2018 年 10 月底,蔚來進行了第一次大規模的系統升級推送。

為了保證系統更新的自主權,蔚來不但自研 FOTA系統,還自研了車內核心的域控制器,包括智能座艙、智能語音助手、智能駕駛系統以及三電系統。

作為一家新興的智能電動車廠商,蔚來盡可能選擇自研的目的就是盡可能減少對供應商的依賴,避免很多新功能的迭代受制于供應商的進度,畢竟供應商并不只服務一家主機廠,它的資源也需要進行分配。

通過自研技術的加持,蔚來現在可通過 FOTA 實現車身五大功能域的更新,包括車身域、底盤域、動力域、信息娛樂域以及輔助駕駛域。

具體的更新內容包括:

系統與應用級的雙重更新

功能涉及三電系統、底盤懸掛、輔助駕駛、信息娛樂等

涉及全車 35 個高安全標準的電子控制單元(ECU)

目前,蔚來的軟件開發交付體系主要分為四大步驟:

軟件包規劃

測試驗證

小批量發布

批量發布

為了保證軟件包整個生命周期可控可追溯,蔚來建立起了龐大的售后服務以及市場反饋團隊,可以通過多種渠道收集車主的反饋和建議,比如蔚來 APP、NOMI 以及蔚來 Fellow。

經過兩年多的技術和實踐積累,蔚來的 FOTA 體系已經形成了四大特點:

數據規范化:以整車軟件包為粒度發布固件,保證了安全性和穩定性;

服務中臺化:根據車輛硬件/軟件/功能特性信息,規劃車輛 FOTA 升級路徑,因為每個用戶的每輛車它的配置都是差異化的,所以在 FOTA 的時候也需要做到針對性;

體系化支撐:對于車輛系統的全生命周期都可追溯,從研發到生產再到交付;

極致安全策略:完善的整車功能集成測試和交付流程(包括臺架測試、整車臺架測試、實車測試、用戶場景實測)。

當然,FOTA 升級和信息安全息息相關,所以這套系統需要有完善的防黑客攻擊策略。

蔚來的軟件研發團隊為其 FOTA 體系設置了多層次的安全機制,涵蓋了固件、軟件包、系統服務以及基礎網絡還有車輛終端五大層面,采用了各類加密、簽名驗證等技術措施來保證整套系統的安全可靠。

既然智能汽車可以通過 FOTA 技術新增各類功能、升級使用體驗,做到「常用常新」。

那么在更底層,一個怎樣的整車架構才能滿足未來智能汽車不斷進化的需求?

2、智能汽車需要一個怎樣的整車架構?

一級供應商安波福正在這個領域展開探索和實踐。

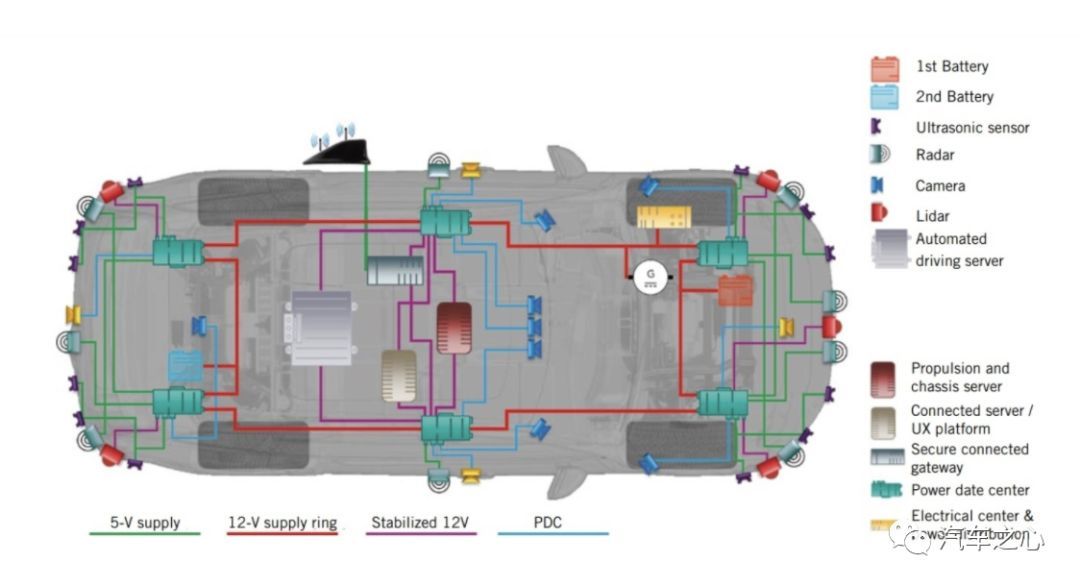

他們提出了 SVA(Smart Vehicle Architecture)機構,目的就是為了滿足自動駕駛和電氣化對于整車電子電氣架構高安全性、高數據吞吐能力等的要求。

在 SVA 中,至少有兩份蓄電池電池和供電電路確保關鍵部件的供電安全,通過優先考慮安全相關的數據流量,來確保網絡的穩定性。

此外,多路徑拓撲保證數據在主路徑異常的情況下,能通過備用路徑傳輸至目標控制器。

對于大多數 OEM 來說,直接切換到一種全新的電子電氣架構幾乎是不可能的,所以可以對現有電子電氣架構中單個組件采用 SVA 的理念,然后逐步漸進式的推廣。

安波福主動安全與用戶體驗事業部先進工程亞太區總工程師朱魁提到:

2015 年,安波福的自動駕駛測試車在北美進行了長距離的路測。5 年下來,安波福的研發關注點也發生了變化,在開發自動駕駛技術的同時,更多地開始對適應智能汽車發展的全新的整車架構進行探索。

回顧過去 40 年汽車電子的發展:

最早在 70 年代,大眾的甲殼蟲上出現了第一臺電子設備:收音機。

80 年代,發動機開始做電噴了。

90 年代,出現了車輛的信息娛樂系統,還有各種被動安全的設備(比如氣囊),以及車身控制開始出現。

進入新世紀,車輛上的主動安全功能成為熱點。

2010 年開始,4G 網絡興起,市場掀起車聯網風潮。

發展到今天,輔助駕駛大行其道,未來 10 年將向著自動駕駛進行轉變。

在這個過程中,囿于 SoC 算力低下,車輛每新加一個功能就要加一個分布式 ECU,加到現在一款高端車型上就有上百個 ECU,整車線束的長度已經超過了 5 公里。

而在未來的智能汽車上,針對輔助駕駛、自動駕駛、智能座艙、數據管理等的新功能將層出不窮。特別是自動駕駛域用到的電、感知系統、信號傳輸系統、計算平臺、執行器等都要進行冗余備份。

這樣帶來的是更多的 ECU、更復雜的線束布局,整車的 BOM 成本將會急劇增加。

這種趨勢發展下去,車輛開發周期拉長、開發難度加大、開發費用劇增,而且這還會導致車輛生產的難度加大,因為很多零部件都無法實現自動化組裝,而要依靠人工組裝。

這一切變化都在表明:傳統整車架構發展到今天已經走到了一個臨界點,很難支撐智能汽車下一步的進化,整車架構需要進行變革。

現在的一個趨勢是:車內的分布式 ECU正在不斷整合、匯聚。

這得益于半導體技術的長足進步,現在 1 個 CPU 的算力已經頂 10 年前的 5-6 個 CPU 的算力。

未來 10 年,ECU 的算力還會大幅提升,最終這些 ECU 會集成到車內的幾個域當中,比如自動駕駛域、用戶體驗域等等。

未來的車會演變成分區控制,比如特斯拉的車輛就是這樣的,Model 3 上有三個域控制器,兩個在車身前部、一個在車身后部。

安波福認為,未來的智能汽車只需要 2-4 個域控制器,比如標準的 ADAS 車型只需要左右兩個分區,而要實現更高級別的自動駕駛則可以使用 4-6 個域控制器。

安波福為 SVA 架構下的車輛規劃了 4 個主要的計算平臺:

2 個通用計算平臺(主要做通用計算,比如自動駕駛域、智能座艙域的計算)

1 個底盤和推進域控制器

1 個中央汽車控制單元

在量產計劃上,朱魁透露,2022 年在歐洲會有部分基于 SVA 架構的車輛量產,SVA 架構的真正爆發要等到 2025 年,還需要給芯片產業以及供應鏈更多時間來成長和適應新架構的需求。

智能汽車進化過程中,不僅需要一個全新的整車架構來支撐,其所帶來的信息安全挑戰也是不小的。特別是車輛能夠通過 FOTA 實現車身諸多固件的升級,那這些可遠程升級的固件某種程度上也增加了被黑客遠程攻擊的可能性。

3、如何保障 FOTA 體系的信息安全?

騰訊安全科恩實驗室高級安全工程師張文凱帶來了他對于 FOTA 升級信息安全的思考。

一個 FOTA 升級包從出生到測試驗證到規模推送再到被替換是一個漫長的過程,里面有各類供應商以及車企參與,涉及到成百上千人的開發團隊,他們勢必遺留下來一些漏洞、BUG,都會在車端暴露出來。

騰訊科恩實驗室 2016 年攻擊過特斯拉的車輛系統,攻擊的渠道是蜂窩網絡和 WiFi。

然后科恩實驗室在 WebKit 上發現了多個已知漏洞, 系統內核里也有已知漏洞,通過這一漏洞,進而攻擊車輛的網關,發現 OTA 沒做簽名校驗(OTA 設計不當),跳過完整性校驗即可刷入惡意固件,實現對車輛的控制。

2017 年,科恩實驗室再次對特斯拉車輛系統進行攻擊,發現很多此前存在的已知漏洞已經得到修復。但是在系統內核中,還是找到了英偉達 Tegra 內核模塊 nvmap 的零日漏洞。

雖然這個時候的特斯拉已經為 OTA 增加了簽名校驗,但是實現代碼仍然存在邏輯問題,可以跳過簽名校驗,再次刷寫惡意固件,然后通過給車輛動力 CAN 發送指令影響車輛功能安全。

2019 年,科恩實驗室又針對特斯拉的 Autopilot 系統進行了攻擊,成功對其動力控制系統以及自動駕駛算法展開了攻擊。

基于以往的一些研究經驗,張文凱表示,在車聯網中,很常見的一些安全問題 60% 都是一些設計缺陷和已知漏洞,涉及功能安全問題占一定比例。若多個漏洞結合就可以給攻擊者提供一條完整的遠程攻擊鏈。

車聯網系統常見的安全問題主要包括兩個方面:「設計安全」和「實現安全」。

所謂「設計安全」問題指的是一些系統內核老舊、基礎防護的缺失等,「實現安全」問題則是指代碼實現出現邏輯錯誤、算法本身的問題等。

「設計安全」如果做得不好,很容易被黑客抓住漏洞進行攻擊,而如果是「實現安全」上做得不夠好,黑客攻擊起來會相對困難。

所以從某種程度上,設計安全在整個系統開發過程中是非常重要的一環。

開發者應該怎么做?

張文凱總結了四點:

最小權限原則:合理分配權限,保證每個應用/服務/用戶只能訪問所必須的信息或者資源;

攻擊面收斂:盡量減少暴露非必要的接口,刪除非必要的組件,從而縮小攻擊面;

默認安全:系統原生安全選項默認處于開啟狀態并合理配置;

縱深防御:將不同安全防護手段應用于業務的每個層面,提升攻擊門檻。

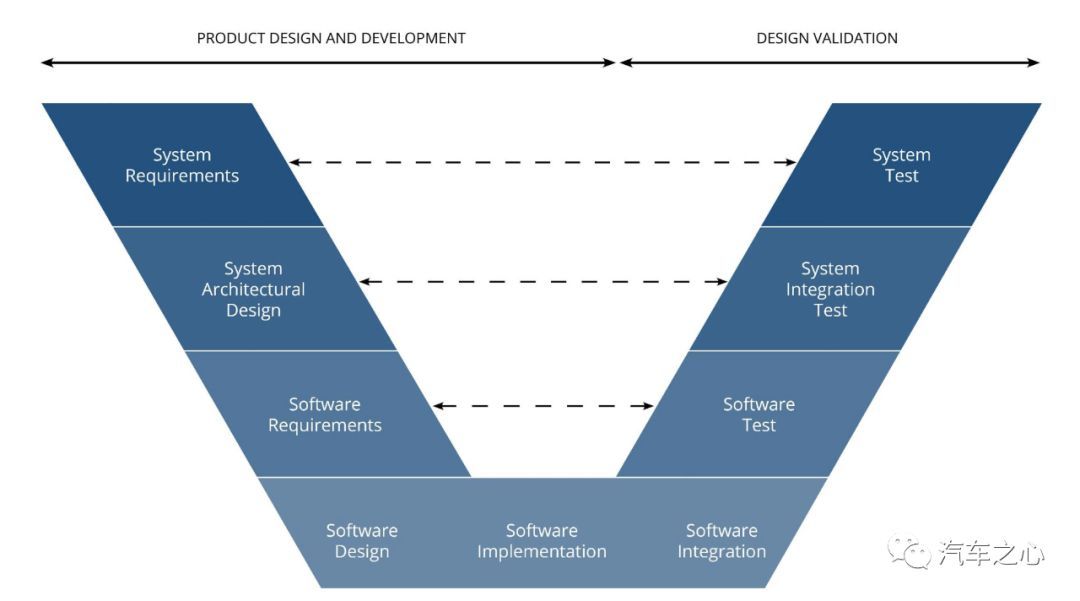

對于車廠來說,傳統意義上的軟件開發一直嚴格按照 V-Model 的流程進行,所有的安全測試和驗證都被安排在了 V-Model 的右側。

隨著智能汽車的發展,車輛的信息安全越來越重要。

車企軟件開發團隊有必要將安全測試流程盡可能往 V-Model 的左側推,在開發的更早期就更加注重軟件的防黑客攻擊特性,把安全驗證放到一個非常優先的位置,這也就是所謂的「安全左移」。

另外,對于智能汽車企業來說,還應該組建專門的團隊負責信息安全,找專業的人做專業的事,將 PC/移動端已經成熟的安全技術,結合具體業務場景,按優先級順序應用到車載軟件系統中。

張文凱最后總結,FOTA 安全和汽車信息安全是強相關的,它將會是一項汽車軟件中最基本的能力之一,也將成為汽車軟件研發實力的評估指標之一。

換句話說,擁有一個安全、穩定的 FOTA 體系,車企便掌握了智能汽車持續進化的奧秘。

當然,這一切都建立在一個創新的整車電子電氣架構之上。

來源:第一電動網

作者:汽車之心

本文地址:http://www.155ck.com/kol/131744

文中圖片源自互聯網,如有侵權請聯系admin#d1ev.com(#替換成@)刪除。